信息系统的安全 知识点题库

王云在QQ的个人资料上填写自己的真实姓名、身份证号码、电话号码、家庭住址,下列说法正确的是( )。

A . 为了得到网友的信任,她应该要这样做

B . 她公布的这些信息会暴露他的个人隐私,带来安全隐患

C . 她公布的这些信息不会暴露他的个人隐私,不会带来安全隐患

D . 为了跟网友更好地交流,他应该这么做

下列关于计算机软件版权的叙述,不正确的( )

A . 计算机软件是享有著作权的作品

B . 软件盗版是一种违法行为

C . 未经软件著作人的同意,复制其软件的行为是侵权行为

D . 盗版软件可以进行商业性销售

人们上网看到自己需要的文件(如:音乐、程序软件、试题等),都应该下载到自己的计算机里保存好,而且不需要理会文件的知识产权以及合法性问题。

以下有关计算机病毒特征的说明正确的是( )

A . 潜伏性、可触发性、破坏性、易读性、传染性

B . 传染性、潜伏性、隐蔽性、破坏性、可触发性

C . 传染性、潜伏性、免疫性、安全性、激发性

D . 传染性、破坏性、易读性、潜伏性、伪装性

以下关于知识产权说法正确的是( )。

A . 网站以链接的形式发布他人作品,肯定不属于侵权行为

B . 销售盗版软件属于违法行为,购买和使用盗版软件不属于违法行为

C . 在网站上提供下载他人解密的软件,不会构成对著作人的侵权

D . 未经著作权人同意而复制、共享其软件的行为属于侵权行为

破坏性是计算机病毒最重要的特征,是判断一段程序代码是否为计算机病毒的依据。

随着互联网的发展,种种网络病毒与网络犯罪也随之而来,社会对( )的需求很大。

A . 计算机安全服务

B . 信息安全标准

C . 信息安全服务

D . 网络安全服务

下列关于保护信息系统安全的行为,不正确的是( )

A . 在局域网共享的计算机设置登录权限密码

B . 在计算机机房中铺设静电地板

C . 经常变换主机放置位置

D . 在网络中安装使用网络防火墙

信息安全危害的两大源头是病毒和黑客,黑客是( )。

A . 计算机编程高手

B . Cookies的发布者

C . 网络的非法入侵者

D . 信息垃圾的制造者

良好的计算机使用习惯能有效减少病毒入侵的机率,以下方法中不正确的是( )

A . 每周都重新安装一次操作系统

B . 不下载来历不明的文件

C . 使用正版的软盘和光盘

D . 不随意访问不明来历的网站

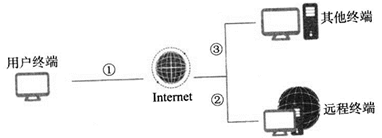

防火墙的控制服务机制如图所示。

为保护用户终端的安全,防火墙正确的放置位置应该是( )

A . ①处

B . ②处

C . ③处

D . ①②③处都可以

下列行为没有违背信息社会道德规范的是( )

A . 王明把拍摄的风景发布到网上供大家欣赏

B . 李浩购买盗版软件免费借给周围朋友使用

C . 通过自己努力,破解一款正版软件,低价出售

D . 王浩同学强行控制别人的计算机,并修改文件

广泛的网络道德不仅包括社会中的道德、而且也包括有网络社会引发的现实社会道德。

关于数据安全,下列说法错误的是( )

A . 邮箱登录连续多次输错密码,需要输入手机验证码,目的是为了提高账号的安全性

B . 数据安全保护是指数据不被破坏、更改、泄露或丢失

C . 为了预防自然灾害引起的数据损坏,一般可对数据进行加密

D . 大数据时代,数据发布多,信息传播和共享速度加快,更要注意数据的隐私保护

下列选项中,不属于计算机病毒的是哪一项( )

A . CIH病毒

B . 勒索病毒

C . 金山毒霸

D . “欢乐时光”病毒

2017年5月12日,全球150多个国家爆发计算机病毒WannaCry,计算机中大量文件被加密锁定,受害者电脑被黑客锁定后,病毒会提示支付价值相当于300美元的比特币才可解锁。下列关于计算机病毒的叙述中,不正确的是( )。

A . 计算机病毒具有潜伏性,传染性和破坏性

B . 计算机病毒可通过磁盘,网络等媒介传播、扩散

C . 计算机病毒是人为编制的一种计算机程序

D . 计算机只要不上网就不会染上计算机病毒

在公共计算机上登录个人账号使用完毕后后,将操作窗口直接关闭就可以确保安全退出系统。

某同学为自己的计算机系统设置了安全防范措施,最恰当的是( )

A . 定期下载并安装操作系统补丁程序,借用同学的个人用户杀毒软件并安装

B . 定期下载并安装操作系统补丁程序,购买正版杀毒软件,安装并定期升级,安装软件防火墙,定期备份数据

C . 购买正版杀毒软件,安装并定期升级,定期备份数据

D . 定期下载并安装操作系统补丁程序,借用同学的个人用户杀毒软件,并安装,定期备份数据

对计算机软件正确的认识应该是( )

A . 计算机软件不需要维护

B . 计算机软件只要能复制得到的就不必购买

C . 计算机软件不能随便复制

D . 计算机软件不必有备份

下列哪个密码最难被破解( )

A . qwer

B . A3b#

C . 1a2b

D . 987346

最近更新